57.000 máy tính Asus bị cài cắm mã độc, hãng sản xuất thờ ơ không phản hồi

Sự việc cho tới thời điểm này đã thu hút được sự chú ý của rất nhiều hãng tin công nghệ lớn và các đơn vị bảo mật chú ý và đặt tên “Điệp vụ ShadowHammer”.

“Điệp vụ ShadowHammer” là một vụ tấn công lợi dụng tiện ích CCleaner phiên bản 2017 lấy phiên bản ASUS Live Update “chính hãng” từ năm 2015, sau đó nhúng mã độc, rồi phát tán phiên bản “mới” này qua các kênh chính thống của ASUS kể từ cuối năm 2018. Toàn bộ quy trình được gán tên gọi “Điệp vụ ShadowHammer”. Được biết, loại tấn công này thường là tấn công gián điệp được sự hỗ trợ từ chính phủ, nổi bật nhất có thể kể đến “sâu” Stuxnet.

Việc ứng dụng đã bị nhúng mã độc được lưu trên máy chủ của ASUS, thậm chí có chữ ký số hợp lệ và kích thước giống với phiên bản “chuẩn”, đồng nghĩa rằng người dùng không thể nhận ra sự khác biệt.

Bên cạnh đó, nhiều khả năng các ứng dụng cập nhật sẽ tự động tải xuống phiên bản có mã độc và cài lên các máy tính của ASUS hoặc có sử dụng phần cứng của ASUS.

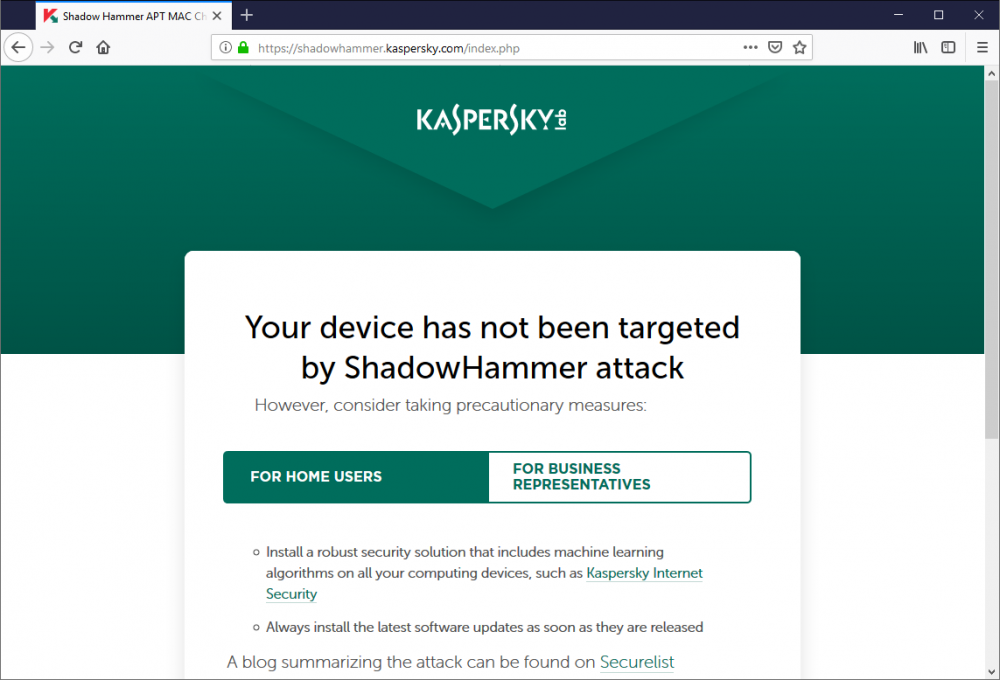

Dù mã độc được phân phối đến nửa triệu máy tính, Kaspersky cho biết số lượng máy tính cài mã độc vào khoảng “vài trăm nghìn”. 57.000 người sử dụng phần mềm bảo mật của Kaspersky đã cài đặt công cụ bị can thiệp, trong khi Symantec nói rằng phát hiện ít nhất 13.000 khách hàng cài mã độc. Theo Symantec, mã độc từ máy chủ Live Update ASUS được gửi đến khách hàng ASUS từ tháng 6/10/2018.

Một tin tặc chưa thể xác định danh tính mới đây đã đánh cắp phiên bản ASUS Live Update chính hãng sau đó cài các mã độc và phát tán "dịch bệnh" qua các kênh chính thống của Asus.

Hiện tại, Kaspersky ước tính có ít nhất 1 triệu thiết bị đã bị lây nhiễm. Mặc dù vậy, theo nội dung mã độc, dường như cuộc tấn công lần này chỉ nhắm vào 600 chiếc máy tính xác định.

Hiện tại, chưa rõ đây là máy tính của những đơn vị nào và những hacker muốn đạt được mục đích gì, nhưng kỹ thuật “quăng lưới” phát tán mã độc trên diện rộng rồi tập trung khai thác những hệ thống mong muốn là chiến thuật khá phổ biến.

Đáng lưu ý, do mỗi phần cứng đều có một địa chỉ nhận diện cố định (địa chỉ MAC), nếu mã độc sau khi được cài nhưng không nhận ra địa chỉ MAC mong muốn, nó tạm thời sẽ chưa gây rối. Nhưng điều đó không có nghĩa người dùng sẽ an toàn tuyệt đối, bởi những cỗ máy đã nhiễm mã độc vẫn có thể được kích hoạt để thực hiện các tác vụ xấu bất cứ lúc nào mà chủ nhân không hề hay biết.

Kaspersky Labs cho biết, mặc dù sự việc này đã được họ phát hiện từ tháng 1/2019 và báo với Asus vào ngay cuối tháng đó nhưng tới thời điểm hiện tại, nhà sản xuất này dường như vẫn cố gắng che giấu và chưa hề gửi bất kỳ thông báo nào về sự việc tới các khách hàng.

Sự việc sau đó đã được lên tiếng bởi hãng bảo mật nổi tiếng khác là Symantec và các đơn vị báo chí gửi thư phản hồi tới hãng công nghệ Đài Loan (Trung Quốc) này nhưng phía công ty vẫn chưa hề có bất kỳ phản hồi nào.

Doãn An

TIN LIÊN QUAN

Tin khác

- Mua Thinkpad X1 Carbon Gen 10 Chính Hãng Giá Tốt