Phát hiện lỗ hổng bảo mật trên thẻ SIM khiến hơn 1 tỷ người dùng trên thế giới bị ảnh hưởng

Theo bài viết trên PhoneArena, AdaptiveMobile Security cho rằng lỗ hổng bảo mật trên SIM này được phát triển bởi một công ty tư nhân, liên kết với các chính phủ để giám sát vị trí của các cá nhân trên khắp thế giới.

Ngoài thông tin về vị trí người dùng, lỗ hổng này còn giúp các tin tặc khai thác thông tin IMEI của thiết bị được nhắm mục tiêu.

Số IMEI là một chuỗi số duy nhất được gán duy nhất cho mỗi máy GSM hay máy UMTS. Thường dãy số này được in trên tem máy nằm phía dưới Pin hay có thể bấm *#06# sẽ hiện ra trên màn hình. Số IMEI thường được sử dụng trong mạng GSM để nhận dạng sự hợp pháp của máy đầu cuối nhờ đó mạng có thể không cho các máy ăn cắp có thể gọi. Ví dụ nếu một máy điện thoại bị mất cắp, người chủ có thể gọi tới tổng đài yêu cầu tổng đài chặn máy điện thoại sử dụng số IMEI này. Do đó máy này sẽ không thể gọi được cho dù có thay thế SIM di động khác.

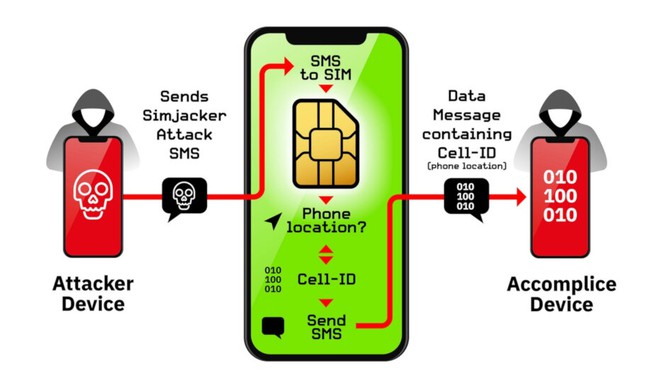

Rất nhiều thẻ SIM được cung cấp bởi các nhà mạng di động trên thế giới có chứa trình duyệt S @ T (bộ công cụ SIM động), là một ứng dụng được cài đặt trên nhiều loại thẻ SIM, bao gồm cả eSIM, như một phần của Bộ công cụ SIM (STK) và đã được thiết kế để cho phép các nhà mạng di động cung cấp một số dịch vụ cơ bản, đăng ký và các dịch vụ giá trị gia tăng qua mạng cho khách hàng của họ. Simjacker đã lợi dụng tính năng này của trình duyệt, gửi tin nhắn SMS đến bộ trình duyệt, lấy cắp thông tin về vị trí và IMEI, cuối cùng gửi dữ liệu đến các “đồng phạm”.

Cách thức hacker lợi dụng lỗi bảo mật trên SIM để tấn công vào các thiết bị mục tiêu.

Mặc dù các smartphone ngày nay đã sử dụng trình duyệt HTML thay vì trình duyệt S @ T nhưng AdaptiveMobileSecurance ước tính rằng các nhà mạng tại hơn 30 quốc gia, đại diện cho hơn 1 tỷ người dùng vẫn đang sử dụng công nghệ S @ T này.

Theo công ty AdaptiveMobileSecurance: “Simjacker đã lợi dụng công nghệ S @ T để thực hiện nhiều kiểu tấn công khác chống lại các cá nhân và nhà khai thác di động nhằm mục đích lừa đảo, lấy cắp thông tin và gián điệp. Lỗ hổng Simjacker có thể ảnh hưởng tới hơn 1 tỷ người dùng điện thoại di động trên toàn cầu, chủ yếu là các quốc gia ở châu Mỹ, Tây Phi, Châu Âu, Trung Đông và bất kỳ khu vực nào trên thế giới có sử dụng công nghệ thẻ SIM này”.

“Trong cuộc tấn công, người dùng hoàn toàn không biết rằng họ đã nhận được cuộc tấn công, thông tin đó đã được truy xuất và nó đã được thực hiện thành công”, các nhà nghiên cứu giải thích.

“Thông tin vị trí của hàng ngàn thiết bị đã thu được theo thời gian mà không có sự hiểu biết hoặc chấp thuận của người dùng điện thoại di động được nhắm mục tiêu. Tuy nhiên, cuộc tấn công Simjacker có thể, và đã được mở rộng hơn nữa để thực hiện các loại tấn công bổ sung”.

AdaptiveMobileSecurance cũng chia sẻ thêm rằng: “Các hoạt động giám sát của Simjacker đã được mở rộng nhằm thực hiện nhiều loại tấn công khác nhau gây ra những tác động tiêu cực cho các cá nhân và nhà khai thác di động như: lừa đảo, rò rỉ thông tin cá nhân và gián điệp”.

Điều gây ngạc nhiên trong cuộc tấn công này là nó dựa trên một công nghệ cũ đã lỗi thời mà theo lý thuyết, công nghệ này nên được loại bỏ từ lâu. Nhưng cho đến khi công nghệ S @ T bị xóa hoàn toàn khỏi tất cả các thẻ SIM, Simjackervẫn là một mối đe dọa.

Các nhà khai thác mạng di động cũng đã lên tiếng và cho biết họ đang việc lại với các chuyên gia nghiên cứu của mình để điều tra thẻ SIM nào bị ảnh hưởng và cách thức gửi tin nhắn độc hại của các Simjacker để có thể sớm báo tới khách hàng và đưa ra biện pháp vá lỗi sớm nhất có thể.

-

Vi phạm bản quyền, bức ảnh Cung bậc của Đỗ Giang ra khỏi trưng bày ở TTVH Đông Bắc

-

Hàng trăm nghìn thiết bị định vị trẻ em có thể bị hacker xâm nhập, người dùng thận trọng

-

Hàng trăm nghìn thiết bị định vị trẻ em có thể bị hacker xâm nhập, người dùng thận trọng

Khánh An